文档简介:

如何卸载Agent?

用户可以通过主机安全控制台直接卸载Agent,方便用户操作。

卸载Agent后主机安全服务将无法为该服务器提供任何防护。

1、登录管理控制台。

2、在页面左上角单击 ,选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在左侧导航中,选择“安装与配置”,进入“安装与配置”界面。

5、选择“Agent管理 > Agent在线”,在需要卸载Agent的云服务器所在行的“操作”列,单击“卸载Agent”。

6、在弹出的卸载Agent对话框中,单击“确认”。

云服务列表“Agent状态”显示为“离线”,卸载Agent成功。

Agent是否和其他安全软件有冲突?

Agent可能会和DenyHosts这款软件产生冲突。

- 冲突表现:若登录主机的IP地址被识别为攻击IP,但是无法被“解封”。

- 冲突原因:企业主机安全服务和DenyHosts会同时封禁可能为攻击IP的登录IP地址,企业主机安全服务无法解封DenyHosts中封禁的IP地址。

- 处理方法:建议停止DenyHosts。

- 以root用户登录ECS。

- 执行以下命令,检查是否安装了DenyHosts。

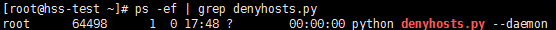

ps -ef | grep denyhosts.py

若界面回显类似以下信息,则说明安装了DenyHosts。

- 执行以下命令,停止DenyHosts。

kill -9 'cat /var/lock/denyhosts'

- 执行以下命令,取消DenyHosts的自启动。

**chkconfig --deldenyhosts** ;复制

Agent的默认安装路径是什么?

在Linux/Windows操作系统的主机中安装Agent时,安装过程中不提供安装路径的选择,默认安装在以下路径中,如表3-4所示。

Agent的默认安装路径

| 操作系统 | 默认安装路径 |

|---|---|

| Linux | /usr/local/hostguard/ |

| Windows | C:\Program Files (x86)\HostGuard |

如何筛选未安装Agent的主机?

1、登录管理控制台。

2、在页面左上角单击 ,选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在安装与配置页面,选择“Agent管理 > Agent不在线”页签,查看未安装Agent的云服务器。

Agent状态异常应如何处理?

Agent状态主要分为以下三种,若Agent的运行状态为“未安装”或者“离线”时,可能是Agent与服务器间通信异常。

- 未安装:主机从未安装Agent,或Agent已安装但未成功启动。

- 离线:Agent与服务器通信异常,主机中的Agent已被删除,或主机离线。

- 在线:主机内的Agent运行正常。

可能的原因

- 网络故障。

主机中的Agent和云端防护中心出现异常,如网卡故障、IP地址异变及带宽较低。

- Agent进程异常。

- 安装Agent后,不会立即生效,需要等待3~5分钟左右控制台才会刷新。

处理方法

步骤 1 排查网络故障

待网络恢复正常后:

- 若Agent状态为“在线”,则故障清除。

- 若Agent状态仍为“未安装”或者“离线”,请执行步骤2。

步骤 2 若长时间Agent状态仍为“未安装”或者“离线”,可能是Agent进程异常,需要登录主机,重启Agent进程。

Windows操作系统

以管理员administrator权限登录主机,完成重启Agent。

重启Windows Agent

Linux操作系统

请以root用户在命令行终端执行以下命令,完成重启Agent。

service hostguard restart

若回显以下信息,则表示重启成功。若无回显信息,请查看:如何卸载Agent?,重新:如何安装Agent?。

root@HSS-Ubuntu32:~#service hostguard

restart

Stopping Hostguard...

Hostguard stopped

Hostguard restarting...

Hostguard is running复制

重启进程后等待约2分钟:

- 若Agent状态为“在线”,则故障清除。

- 若Agent状态仍为“未安装”或者“离线”,请查看:如何卸载Agent?,重新:如何安装Agent?。

安装HSS Agent有什么影响?

安装HSS Agent不影响在线业务,也不会影响服务器的运行状态。

企业主机安全服务(HSS)提供的Agent,用于执行检测任务,全量扫描主机;实时监测主机的安全状态,并将收集的主机信息上报给云端防护中心。

更多有关HSS Agent的信息,请参见:什么是HSS的Agent?。

如何卸载Agent?

操作场景

Agent包选择错误,需要卸载Agent后重新安装。

安装命令复制错误(如在32位的主机中安装64位的Agent),需要卸载Agent后重新安装。

前提条件

已获取管理控制台的登录帐号与密码。

云服务器的“Agent状态”为“在线”。

控制台一键卸载Agent

用户可以通过企业主机安全控制台直接卸载Agent,方便用户操作。

说明:

说明:

卸载Agent后主机安全服务将无法为该服务器提供任何防护。

- 登录管理控制台。

-

在页面左上角选择“区域”,单击

,选择“安全 > 企业主机安全”,进入企业主机安全页面。

,选择“安全 > 企业主机安全”,进入企业主机安全页面。

- 在左侧导航中选择“安装与配置”,进入“安装与配置”界面,单击右上角“卸载Agent”。

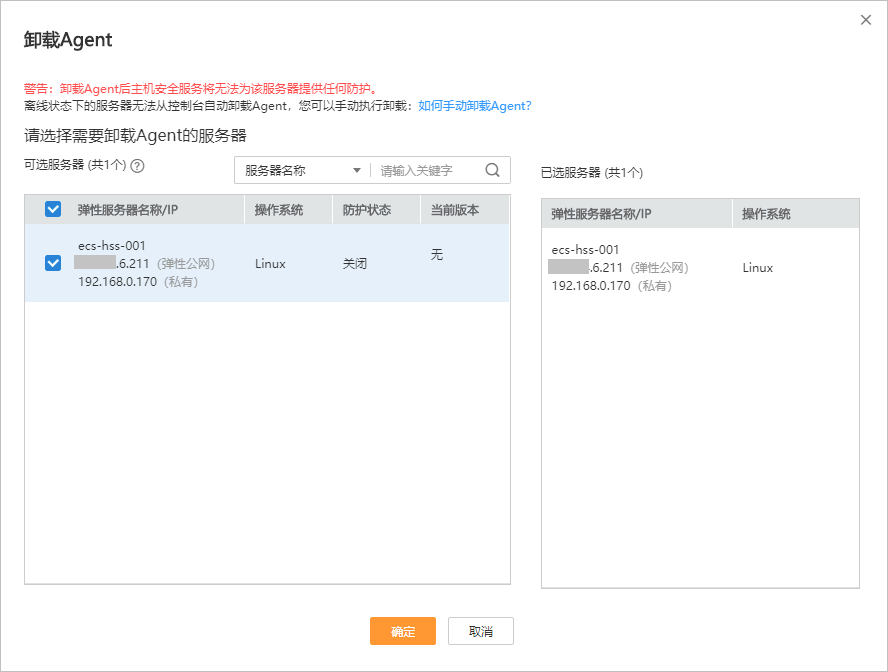

- 在弹出的“卸载Agent”界面中,如图所示,选择需要卸载Agent的云服务器。

卸载Agent

单击“确定”。

云服务列表“Agent状态”显示为“离线”,卸载Agent成功。

主机本地卸载

用户在不需要使用企业主机安全服务或需要重新安装Agent时,可从本地卸载版本Agent。

说明:

说明:

卸载Agent后主机安全服务将无法为该服务器提供任何防护。

卸载Linux版本Agent

1 登录需要卸载企业主机安全服务Agent的云服务器,并执行su - root命令切换到root用户。

2 在任意目录执行以下命令,卸载Agent。

- 针对“.rpm”格式的安装包,执行命令:rpm -e --nodeps hostguard

- 针对“.deb”格式的安装包,执行命令:dpkg -P hostguard

若界面回显如下信息,则表示卸载完成。

`Stopping`

`Hostguard...`

`Hostguard stopped`

`Hostguard uninstalled.`复制

卸载Windows版本Agent

3 登录需要卸载主机安全服务Agent的云服务器。

4 在“控制面板 > 程序和功能”中选中“HostGuard”,然后单击“卸载”。

说明 :

说明 :

用户也可以进入安装目录,双击“unins000.exe”,启动卸载程序。

若安装Agent时创建了开始菜单下存放Agent快捷方式的文件夹,用户还可以在“开始 > HostGuard”中选择“卸载HostGuard”进行卸载。

1 在“HostGuard卸载”提示框中,单击“是”,开始卸载。

2 卸载完成后单击“确定”。

HSS如何拦截账户暴力破解?

拦截范围

HSS可拦截的攻击类型包括:mysql、mssql、vsftp、filezilla、serv-u、ssh、rdp。

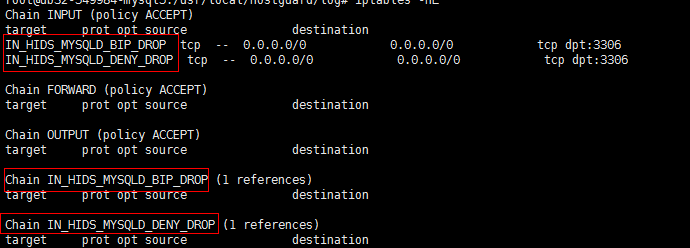

若您的服务器上安装了MySQL或者vsftp,开启主机安全防护之后,Agent会在iptables里面新增一些规则,用于mysql/vsftp爆破防护。当检测到爆破行为后会将爆破IP加入到阻断列表里面,新增的规则如图所示。

新增规则

不建议删除已添加的iptables规则,若删除iptables规则,HSS将无法防护mysql/vsftp被暴力破解。

账户破解拦截原理

暴力破解是一种常见的入侵攻击行为,通过暴力破解或猜解主机密码,从而获得主机的控制权限,会严重危害主机的安全。

通过暴力破解检测算法和全网IP黑名单,若发现暴力破解主机的行为,HSS会对发起攻击的源IP进行拦截,SSH类型攻击默认拦截12小时,其他类型攻击默认拦截24小时。 若被拦截的IP在默认拦截时间内没有再继续攻击,系统自动解除拦截 。同时HSS支持双因子认证功能,双重认证用户身份,有效阻止攻击者对主机账号的破解行为。

使用鲲鹏计算EulerOS(EulerOS with ARM)和Centos 8.0及以上版本的主机,在遭受SSH账户破解攻击时,HSS不会对攻击IP进行拦截,仅支持对攻击行为进行告警;SSH登录IP白名单功能也对其不生效。

告警策略

- 如果黑客暴力破解密码成功,且成功登录您的服务器,会立即发送实时告警通知用户。

- 如果检测到暴力破解攻击并且评估认为账户存在被破解的风险,会立即发送实时告警通知用户。

- 如果该次暴力破解没有成功,主机上也没有已知风险项(不存在弱口令),评估认为账户没有被破解的风险时,不会发送实时告警。企业主机安全服务会在每天发送一次的每日告警信息中通告当日攻击事件数量。您也可以登录企业主机安全控制台入侵检测页面实时查看拦截信息。

查看账户破解检测结果

1、登录管理控制台。

2、在页面左上角单击 ,选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、进入“暴力破解”页面,查看已防护的服务器上的暴力破解拦截记录。

5、单击“查看详情”,可查看已拦截的攻击源IP、攻击类型、拦截状态、拦截次数、开始拦截时间和最近拦截时间。

已拦截:表示该暴力破解行为已被HSS成功拦截。

已解除:表示您已解除对该暴力破解行为的拦截。

说明 :

说明 :

SSH类型攻击默认拦截12小时,其他类型攻击默认拦截24小时。 若被拦截的IP在默认拦截时间内没有再继续攻击,系统自动解除拦截 。

处理拦截IP

如果发现某个主机被频繁攻击,需要引起重视,建议及时修补漏洞,处理风险项。

如果发现有合法IP被误封禁(比如运维人员因为记错密码,多次输错密码导致被封禁),可以:如何手动解除误拦截IP?

说明 :

说明 :

若您手动解除被拦截的可信IP,仅可以解除本次HSS对该IP的拦截。若再次发生多次密码输错,该IP会再次被HSS拦截。

如何解决部分Linux系统的账户破解防护功能未生效的问题?

故障原因

主机系统中SSHD服务没有依赖libwrap.so。

libwrap是一个免费的软件程序库,实现了通用的TCP

Wrapper功能。任何包含了libwrap.so的daemon程序可以使用/etc/hosts.allow和/etc/hosts.deny文件中的规则对主机进行简单的访问控制。

解决方法

登录云服务器安装企业主机安全Agent,然后执行下面的命令:

sh /usr/local/ hostguard**/conf/config_ssh_xinetd.sh**。复制

存在问题的镜像版本

- Gentoo的镜像存在该问题的版本如下:

Gentoo Linux 17.0 64bit(40GB)

Gentoo Linux 13.0 64bit(40GB)

- OpenSUSE的镜像存在该问题的版本如下:

OpenSUSE 42.2 64bit(40GB)

OpenSUSE 13.2 64bit(40GB)

如何手动解除误拦截IP?

在30秒内,账户暴力破解次数达到5次及以上,或者3600秒内,账户暴力破解次数达到15次及以上,HSS就会拦截该源IP,禁止其再次登录,防止主机因账户破解被入。若已拦截IP为合法IP被误封禁(比如运维人员因为记错密码,多次输错密码导致被封禁),您可以参照本章节手动解除拦截IP。

手动解除被拦截的可信IP,仅可以解除本次HSS对该IP的拦截。若再次发生多次密码输错,该IP仍会被HSS拦截。

说明 :

说明 :

SSH类型攻击默认拦截12小时,其他类型攻击默认拦截24小时。

当HSS检测到拦截IP超过默认拦截时间后,主机不再被暴力破解攻击,将会自动解除拦截。

手动解除拦截IP

- 登录管理控制台。

-

在页面左上角选择“区域”,单击

,选择“安全 > 企业主机安全”,进入企业主机安全页面。

,选择“安全 > 企业主机安全”,进入企业主机安全页面。

- 在左侧导航树中,选择“入侵检测 > 事件管理”。

- 在安全告警统计区域中,单击“已拦截IP”。

- 在弹出的“已拦截IP”页面,勾选误禁IP后,单击列表上方的“解除拦截”,解除拦截IP。

出现弱口令告警,怎么办?

若您收到弱口令告警,则说明您的主机存在被入侵的风险。数据、程序都存储在系统中,若密码被破解,系统中的数据和程序将毫无安全可言,请及时修改弱口令。

出现弱口令告警的原因

设置的自动生成密码的方式过于简单,与弱口令检测的密码库相重合。

将同一密码用于多个子帐号,会被系统判定为弱密码。

排查弱口令

登录管理控制台。

在页面左上角选择“区域”,单击 ,选择“安全 > 企业主机安全”,进入企业主机安全页面。

,选择“安全 > 企业主机安全”,进入企业主机安全页面。

选择“风险预防 > 基线检查”,单击“经典弱口令检测”,查看存在的弱口令。

根据经典弱口令列表中的“弹性云主机名称”、“账号名”、“账号类型”和“弱口令使用时长”,登录待修改弱口令的主机,修改弱口令。

修改常见的服务器弱口令

| 系统名称 | 修改登录口令 | 说明 |

|---|---|---|

| Windows系统 |

以Windows 10为例说明。 1. 登录Windows主机系统。 2. 单击左下角的 ,然后单击 ,然后单击 ,弹出“Windows设置”窗口。 3. 在“Windows设置”窗口中,单击“帐户”。 4. 在左侧导航栏中,单击登录选项。 5. 在“登录选项”页面,请根据页面提示信息修改服务器密码。 ,弹出“Windows设置”窗口。 3. 在“Windows设置”窗口中,单击“帐户”。 4. 在左侧导航栏中,单击登录选项。 5. 在“登录选项”页面,请根据页面提示信息修改服务器密码。

|

无 |

| Linux系统 | 登录Linux服务器,执行以下命令,修改用户登录口令。passswd [] | 若不输入登录用户名,则修改的是当前用户的口令。 命令执行完成后,请根据提示输入新的口令。 说明 “user”为登录用户名。 |

| MySQL数据库 | 1. 登录MySQL数据库。 2. 执行以下命令,查看数据库用户密码。**SELECT user, host, authentication_string From user;**部分MySQL数据库版本可能不支持以上查询命令。 若执行以上命令没有获取到用户密码信息,请执行命令。**SELECT user, host password From user;**3. 执行以下命令,根据查询结果及弱密码告警信息,修改具体用户的密码。**SET PASSWORD FOR '****用户名'@'主机'=PASSWORD('新密码');**4. 执行以下命令,刷新修改的密码信息。flush privileges ; | 无 |

| Redis数据库 | 1. 打开Redis数据库的配置文件redis.conf。 2. 执行以下命令,修改弱口令。requirepass; | l 若已存在登录口令,则将其修改为复杂口令。 l 若不存在登录口令,则添加为新口令。 说明 “password”为登录口令。 |

| Tomcat | 1. 打开Tomcat根目录下的配置文件“conf/tomcat-user.xml”。 2. 修改user节点的password属性值为复杂口令。 | 无 |

如何设置安全的口令?

请按如下建议设置口令:

使用复杂度高的密码

建议密码复杂度至少满足如下要求:

1 密码长度至少8个字符。

2 包含如下至少三种组合:

- 大写字母(AZ)

- 小写字母(az)

- 数字(0~9)

- 特殊字符

3 密码不为用户名或用户名的倒序。

不使用有一定特征和规律容易被破解的常用弱口令

- 生日、姓名、身份证、手机号、邮箱名、用户ID、时间年份

- 数字或字母连排或混排,常用彩虹表中的密码、滚键盘密码。

- 短语密码

- 公司名称、admin、root等常用词汇

说明 :

- 不使用空密码或系统的缺省密码。

- 不要重复使用最近5次(含5次)内已使用的密码。

- 不同网站/帐号使用不同的密码。

- 根据不同应用设置不同的帐号密码,不建议多个应用使用同一套账户/密码。

- 定期修改密码,建议至少每90天更改一次密码。

- 帐号管理人员初次发放或者初始化密码给用户时,如果知道密码内容,建议强制用户首次使用修改密码,若不能强制用户修改密码,则为密码设置过期的期限(用户必须及时修改密码,否则密码应被强制失效)。

- 建议为所有账户配置设置连续认证失败次数超过5次(不含5次),锁定账号策略和30分钟自动解除锁定策略。

- 建议对所有账户设置不活动时间超过10分钟自动退出或锁定策略。

- 新建系统中的帐号缺省密码在首次使用前,建议强制用户更改。

- 建议开启账户登录记录日志功能,登录日志最少保存180天,登录日志中不能保存用户的密码。

如何在Linux主机上安装PAM并设置口令复杂度策略?

安装PAM

如果当前系统中未安装PAM(Pluggable Authentication Modules),就无法为系统提供口令复杂度策略检测功能。

若云服务器的操作系统为Debian或Ubuntu,请以管理员用户在命令行终端执行命令**apt-get install

libpam-cracklib**进行安装。

说明 :

说明 :

CentOS、Fedora、EulerOS系统默认安装了PAM并默认启动。

设置口令复杂度策略

为了确保系统的安全性,建议设置的口令复杂度策略为:口令最小长度不小于8,至少包含大写字母、小写字母、数字和特殊字符中的三种。

说明 :

以下配置为基础的安全要求,如需其他更多的安全配置,请执行以下命令获取Linux帮助信息。

- 基于Red Hat 7.0的CentOS、Fedora、EulerOS系统

man pam_pwquality

- 其他Linux系统

man pam_cracklib

- CentOS、Fedora、EulerOS操作系统

执行以下命令,编辑文件“/etc/pam.d/system-auth”。

vi/etc/pam.d/system-auth。

说明 :

“dcredit”、“ucredit”、“lcredit”、“ocredit”中至少有三个需要配置为负数。

参数说明

| 参数 | 说明 | 示例 |

|---|---|---|

| minlen | 口令最小长度配置项。 PAM默认使用了“credits”,因此最小口令长度需要加1,若需要设置最小口令长度为8,则minlen的值应该设置为9。 | minlen=9 |

| dcredit | 口令数字要求的配置项。 值为负数N时表示至少有N个数字,值为正数时对数字个数没有限制。 | dcredit=-1 |

| ucredit | 口令大写字母要求的配置项。 值为负数N时表示至少有N个大写字母,值为正数时对大写字母个数没有限制。 | ucredit=-1 |

| lcredit | 口令小写字母要求的配置项。 值为负数N时表示至少有N个小写字母,值为正数时对小写字母个数没有限制。 | lcredit=-1 |

| ocredit | 特殊字符要求的配置项。 值为负数N时表示至少有N个特殊字符,值为正数时对特殊字符个数没有限制。 | ocredit=-1 |

Debian、Ubuntu操作系统

1 执行以下命令,编辑文件“/etc/pam.d/common-password”。

2 vi /etc/pam.d/common-password

3 找到文件中的以下内容:

password requisite pam_cracklib.soretry=3 minlen=8 difok=3

4 添加参数“minlen”、“dcredit”、“ucredit”、“lcredit”、“ocredit”。如果文件中已有这些参数,直接修改参数值即可,参数说明如表3-5所示。

5 示例:

password requisite pam_cracklib.so

retry=3 minlen=9 dcredit=-1 ucredit=-1 lcredit=-1 ocredit=-1 difok=3

如何在Windows主机上设置口令复杂度策略?

为了确保系统的安全性,建议设置的口令复杂度策略为:口令最小长度不小于8位,至少包含大写字母、小写字母、数字和特殊字符中的三种。

设置本地安全策略中的账户策略步骤如下:

以管理员账户Administrator登录。单击“开始 > 控制面板 > 系统和安全 > 管理工具”,进入管理工具文件夹,双击“本地安全策略”,打开“本地安全策略”控制面板。

说明 :

说明 :

也可直接在开始菜单栏输入命令secpol.msc直接进入本地安全策略控制面板,如图所示。

输入命令

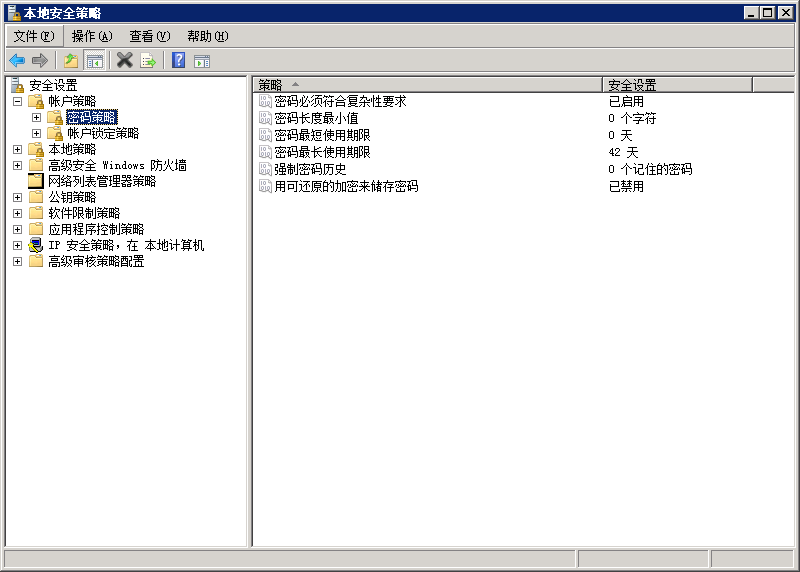

选择“账户策略 > 密码策略”后执行以下操作,如图所示。

- 双击“密码必须符合复杂性要求”,勾选“已启用”选项,单击“确定”,启用“密码必须符合复杂性要求”策略。

- 双击“密码长度最小值”,填入长度(建议大于等于8),单击“确定”,设置“密码长度最小值”策略。

本地安全策略配置项

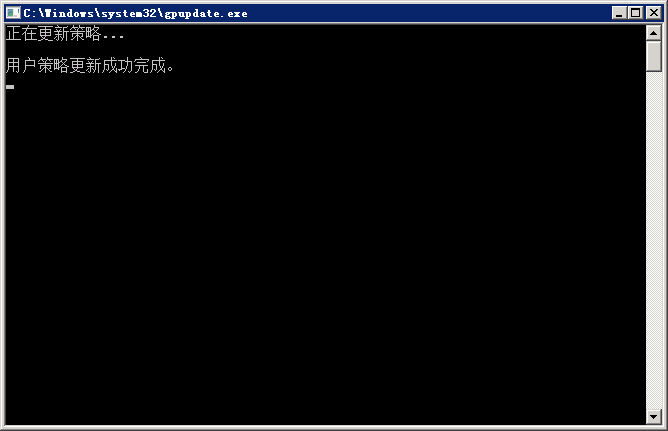

运行gpupdate命令刷新策略,刷新成功后,如图所示,以上设置被应用与系统中。

执行结果

网页防篡改类

为什么要添加防护目录?

网页防篡改是对目录中的文件进行防篡改防护,所以,开启网页防篡改后,需要添加防护目录才能起到防护作用。

如何修改防护目录?

1 登录管理控制台。

2 在页面左上角单击 ,选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

,选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3 在弹窗界面单击“体验新版”,切换至主机安全服务页面。

说明

说明

切换至新版后,在总览页左上角单击“返回旧版”,可切换至主机安全(旧版)。

4 在左侧导航栏中,选择“主动防御 > 网页防篡改”,进入“网页防篡改”界面。

5 选择所需开启“网页防篡改”防护的主机,在主机列表右侧的“操作”列中,单击“防护设置”,进入防护设置页面。

6 单击“设置”,在右侧的“防护目录设置”页面中,选择所需修改的防护目录,在防护目录列表右侧操作列中,单击“编辑”修改。

说明

说明

- 若您需要修改防护目录中的文件,请先暂停对防护目录的防护,再修改文件,以避免误报。

- 文件修改完成后请及时恢复防护功能。

7 在“编辑防护目录”弹框中进行修改,单击“确认”完成修改。

无法开启网页防篡改怎么办?

可能的原因及解决方法如下:

配额不足

现象 :

所选区域内网页防篡改配额不足。

解决方法

请在所选区域内购买网页防篡改配额。

Agent状态异常

现象

网页防篡改页面防护列表中“Agent状态”为“离线”或者“未安装”。

解决方法

请参见Agent状态异常进行处理,确保主机列表中“Agent状态”为“在线”。

开启了基础版/企业版/旗舰版防护

现象

主机安全页面主机列表中“防护状态”为“开启”。

解决方法

请先关闭主机防护,再开启网页防篡改。

说明:

说明:

主机防护包含基础版、企业版、旗舰版以及网页防篡改版防护。如果已开启基础版、企业版或者旗舰版防护,需要先关闭主机防护,才能开启网页防篡改。

位置选择错误

请在“网页防篡改 > 防护列表”页面开启防护。

说明

说明

购买主机安全服务“网页防篡改版”后,您可以使用“旗舰版”中的所有功能,此时您只能通过“网页防篡改”页面开启防护,当开启网页防篡改防护时会同步开启旗舰版防护。

开启网页防篡改后,如何修改文件?

开启防护后,防护目录中的内容是只读,如果您需要修改文件或更新网站:

临时关闭网页防篡改

请先临时关闭网页防篡改,完成修改或更新后再开启。

关闭网页防篡改期间,文件存在被篡改的风险,更新网页后,请及时开启网页防篡改。

设置定时开关

定时开关可以定时关闭 静态网页防篡改 ,您可以使用此功能定时更新需要发布的网页。

定时关闭防护期间,文件存在被篡改的风险,请合理制定定时关闭的时间。

开启动态网页防篡改后,状态是“已开启未生效”,怎么办?

动态网页防篡改提供tomcat应用运行时的自我保护。

开启动态网页防篡改需要满足以下条件:

- 仅针对Tomcat应用。

- 主机是Linux操作系统。

- 开启动态网页防篡改后,请等待大约20分钟后检查“tomcat/bin”目录下是否已生成“setenv.sh”文件,若已生成该文件,则重启Tomcat即可成功开启动态网页放篡改。

如果您开启网页防篡改后,状态是“已开启未生效”:

- l请检查您的“tomcat/bin”目录下的“setenv.sh”文件是否生成。

- 若“setenv.sh”文件已生成,请检查Tomcat是否重启。

HSS与WAF的网页防篡改有什么区别?

HSS网页防篡改版是专业的锁定文件不被修改,实时监控网站目录,并可以通过备份恢复被篡改的文件或目录,保障重要系统的网站信息不被恶意篡改,是政府、院校及企业等组织必备的安全服务。

WAF网页防篡改为用户提供应用层的防护,对网站的静态网页进行缓存,当用户访问网站时返回给用户缓存的正常页面,并随机检测网页是否被篡改。

网页防篡改的区别

HSS与WAF网页防篡改的区别,如表所示。

HSS和WAF网页防篡改的区别

| 类别 | HSS | WAF |

|---|---|---|

| 静态网页 | 锁定驱动级文件目录、Web文件目录下的文件,禁止攻击者修改。 | 缓存服务端静态网页 |

| 动态网页 | l 动态数据防篡改 提供tomcat应用运行时自我保护,能够检测针对数据库等动态数据的篡改行为。 l 特权进程管理 配置特权进程白名单后,网页防篡改功能将主动放行可信任的进程,确保正常业务进程的运行。 | 不支持 |

| 备份恢复 | l 主动备份恢复 若检测到防护目录下的文件被篡改时,将立即使用本地主机备份文件自动恢复被非法篡改的文件。 l 远端备份恢复 若本地主机上的文件目录和备份目录失效,可通过远端备份服务恢复被篡改的网页。 | 不支持 |

| 防护对象 | 网站防护要求高,手动恢复篡改能力差 | 网站防护要求低,仅需要对应用层进行防护 |

如何选择网页防篡改

| 防护对象 | 选择网页防篡改 |

|---|---|

| 普通网站 | WAF网页防篡改+HSS企业版 |

| 网站防护+高要求网页防篡改 | WAF网页防篡改+HSS网页防篡改 |